von Suenver | Cybersecurity Specialist

Was ist Phishing?

„Phishing“ ist eine Form von Cyberangriff, bei der Betrüger versuchen, sensible Informationen wie Benutzernamen, Passwörter und Kreditkartennummern von ahnungslosen Opfern zu stehlen. Typischerweise geschieht dies, indem die Betrüger als vertrauenswürdige Quellen oder Unternehmen auftreten, wie z. B. Banken, Regierungsbehörden oder große Technologieunternehmen.

Die häufigsten Methoden des Phishings sind gefälschte E-Mails, die so gestaltet sind, dass sie legitim erscheinen und die Empfänger dazu verleiten, auf betrügerische Links zu klicken oder vertrauliche Informationen preiszugeben. Diese E-Mails enthalten oft Aufforderungen, dringende Maßnahmen zu ergreifen, wie z. B. das Aktualisieren von Kontoinformationen oder das Überprüfen von Sicherheitswarnungen.

Phishing kann auch über andere Kommunikationskanäle wie SMS-Nachrichten oder Telefonanrufe erfolgen.

Verwenden Sie nicht Ihr altes Passwort, ein weniger als 12-stelliges Passwort, dasselbe Passwort für alle Konten.

- Einfachheit und Zugänglichkeit: Phishing erfordert keine fortgeschrittenen technischen Kenntnisse. Die Technik kann relativ einfach durchgeführt werden, was es auch für nicht-technisch versierte Personen zugänglich macht. Die meisten Phishing-Angriffe basieren auf einfachen Täuschungsmanövern wie gefälschten E-Mails oder Websites.

- Breite Angriffsfläche: Da Phishing-Angriffe über E-Mails, Textnachrichten, soziale Medien und andere Kommunikationskanäle durchgeführt werden können, haben Angreifer eine breite Palette von potenziellen Zielen. Jeder, der Zugang zu einem Internetdienst hat, kann potenziell zum Opfer von Phishing werden.

- Hohe Erfolgsquote: Trotz der steigenden Sicherheitsbewusstheit der Öffentlichkeit fallen immer noch viele Menschen auf Phishing-Angriffe herein. Die Angreifer nutzen oft Psychologie und soziale Ingenieurskunst, um Opfer dazu zu bringen, auf betrügerische Links zu klicken oder vertrauliche Informationen preiszugeben.

- Wirtschaftliche Anreize: Phishing ist oft mit finanziellen Motiven verbunden. Durch den Diebstahl von Anmeldeinformationen, Kreditkartendaten oder anderen persönlichen Informationen können Angreifer finanziellen Gewinn erzielen, indem sie diese Daten auf dem Schwarzmarkt verkaufen oder für betrügerische Zwecke nutzen.

- Anpassungsfähigkeit: Phishing-Angriffe passen sich ständig an neue Technologien, Trends und Sicherheitsmaßnahmen an. Angreifer entwickeln ständig neue Taktiken und Techniken, um Sicherheitsmaßnahmen zu umgehen und ihre Erfolgschancen zu maximieren.

Öffnen Sie keine Anhänge, klicken Sie nicht auf Links und geben Sie keine persönlichen Informationen preis.

Können wir vor Phishing schützen, wenn,

1. Schulung und Sensibilisierung:

- Schulungen: Regelmäßige Schulungen für Mitarbeiter und Benutzer durchführen, um sie über die verschiedenen Arten von Phishing-Angriffen aufzuklären und sie darauf zu sensibilisieren, verdächtige E-Mails, Links und Anhänge zu erkennen.

- Sensibilisierungskampagnen: Informationskampagnen starten, um die Mitarbeiter über die Bedeutung der Sicherheitssensibilisierung und die Gefahren von Phishing aufzuklären.

2. Wachsamkeit:

- Absenderidentität überprüfen: Immer die E-Mail-Adresse und den Domainnamen des Absenders überprüfen, bevor auf Links oder Anhänge in E-Mails geklickt wird.

- Vorsicht bei Dringlichkeit: Misstrauisch sein gegenüber E-Mails oder Nachrichten, die Dringlichkeit vortäuschen oder einen schnellen Handlungsbedarf vorgeben, insbesondere wenn nach sensiblen Informationen gefragt wird.

- URLs überprüfen: Vor dem Klicken auf Links die Maus über den Link bewegen, um die URL-Adresse anzuzeigen. Auf verdächtige Domainnamen oder Tippfehler achten.

3. Technologische Maßnahmen:

- E-Mail-Filterung: Fortschrittliche E-Mail-Filterlösungen implementieren, die Phishing-E-Mails erkennen und blockieren können, bevor sie den Posteingang der Benutzer erreichen.

- Anti-Phishing-Tools: Anti-Phishing-Software und Browser-Erweiterungen verwenden, die Benutzer vor potenziell schädlichen Websites und Phishing-Versuchen warnen können.

- Mehrstufige Authentifizierung (MFA): Die Mehrfaktor-Authentifizierung für E-Mail-Konten, Online-Konten und andere sensible Systeme aktivieren, um eine zusätzliche Sicherheitsebene hinzuzufügen und unbefugten Zugriff zu verhindern.

4. Sicherheitsrichtlinien und -verfahren:

- Sicherheitsrichtlinien: Sicherheitsrichtlinien erstellen und durchsetzen, die die besten Praktiken für den Umgang mit sensiblen Informationen, das Reagieren auf verdächtige E-Mails und das Melden potenzieller Sicherheitsvorfälle festlegen.

- Incident Response Plan: Einen Incident-Response-Plan entwickeln, der die Mitarbeiter darüber informiert, wie sie auf vermutete Phishing-Angriffe reagieren sollen, einschließlich der Meldungsverfahren und Schritte zur Eindämmung und Behebung.

5. Regelmäßige Updates und Patching:

- Software aktualisieren: Sicherstellen, dass Betriebssysteme, Anwendungen und Sicherheitssoftware regelmäßig mit den neuesten Patches und Sicherheitsupdates aktualisiert werden, um bekannte Schwachstellen zu beheben, die von Phishing-Angriffen ausgenutzt werden könnten.

6. Kontinuierliche Überwachung und Bewertung:

- Sicherheitsprüfungen: Regelmäßige Sicherheitsaudits und Bewertungen durchführen, um potenzielle Schwachstellen in Sicherheitskontrollen und -prozessen zu identifizieren und entsprechende Korrekturmaßnahmen zu ergreifen.

- Phishing-Simulationen: Phishing-Simulationsübungen durchführen, um die Sicherheitsbewusstsein der Mitarbeiter zu testen und ihnen basierend auf den Ergebnissen gezielte Schulungen anzubieten.

Durch die Umsetzung dieser präventiven Maßnahmen können Personen und Organisationen das Risiko von Phishing-Angriffen erheblich reduzieren und sensible Informationen vor Kompromittierung schützen. Es ist jedoch wichtig, wachsam zu bleiben und sich an die sich entwickelnden Phishing-Taktiken und -Techniken anzupassen.

Was sollten Sie tun, wenn Sie feststellen, dass es sich bei der auf Ihrem Telefon eingegangenen E-Mail oder Nachricht um Phishing handelt?

Wenn Sie feststellen, dass eine E-Mail oder Nachricht auf Ihrem Telefon ein Phishing-Versuch ist, sollten Sie folgende Schritte unternehmen:

- Nicht antworten oder auf Links klicken: Öffnen Sie keine Anhänge, klicken Sie nicht auf Links und geben Sie keine persönlichen Informationen preis. Diese könnten dazu führen, dass Ihre sensiblen Daten gestohlen werden oder Ihr Gerät mit Malware infiziert wird.

- Die Nachricht melden: Viele E-Mail-Anbieter und Messaging-Plattformen haben Optionen zum Melden von Phishing-Nachrichten. Melden Sie die verdächtige Nachricht, damit der Anbieter entsprechende Maßnahmen ergreifen kann, um andere Benutzer zu schützen.

- Die Nachricht löschen: Löschen Sie die verdächtige Nachricht aus Ihrem Posteingang oder Ihrer Nachrichtenliste. Dadurch verringern Sie das Risiko, versehentlich darauf zuzugreifen oder sie später zu öffnen.

- Ihr Gerät überprüfen: Führen Sie eine gründliche Überprüfung Ihres Geräts auf Malware durch. Verwenden Sie dazu eine vertrauenswürdige Antiviren- oder Sicherheits-App, um sicherzustellen, dass Ihr Gerät nicht kompromittiert wurde.

- Überprüfen Sie Ihre Konten: Falls Sie auf den Phishing-Versuch reagiert haben oder Ihre Daten preisgegeben haben, überprüfen Sie umgehend Ihre betroffenen Konten auf verdächtige Aktivitäten. Ändern Sie alle Passwörter, die möglicherweise gefährdet sind.

- Informieren Sie andere: Wenn die Phishing-Nachricht von einer vertrauenswürdigen Quelle zu stammen scheint (z. B. von einem Freund oder Familienmitglied), informieren Sie sie darüber, dass ihr Konto möglicherweise gehackt wurde und dass sie Maßnahmen ergreifen sollten.

Indem Sie diese Schritte befolgen, können Sie sich selbst und andere schützen und das Risiko von Phishing-Angriffen minimieren.

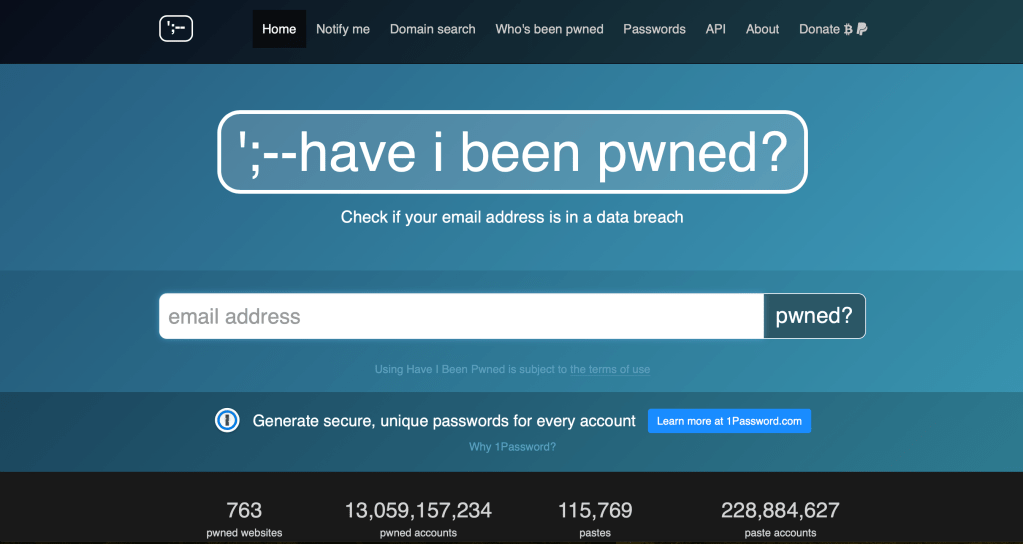

Have I been pwned?

Bei „Pwned Passwords“ handelt es sich um Hunderte von Millionen realer Passwörter, die zuvor bei Datenschutzverletzungen offengelegt wurden. Aufgrund dieser Aufdeckung sind sie für die weitere Verwendung ungeeignet, da ein viel höheres Risiko besteht, dass sie zum Hijacking anderer Konten verwendet werden könnten. Sie können mit der Suche auf dem Website überprüfen, ob Ihre E-Mail pwned ist.“

https://haveibeenpwned.com/Passwords

Für Privatpersonen:

https://www.polizei.de/Polizei/DE/Einrichtungen/Onlinewache/onlinewache_node.html

Für Unternehmen:

https://www.polizei.de/Polizei/DE/Einrichtungen/ZAC/zac_node.html

Hinterlasse einen Kommentar